Google 日前在 Chrome 浏览器中屏蔽了 7 个 TCP 端口,如果用户访问的网站就是采用了这几个端口,那么将无法访问到这些网站。此举的目的主要是为了防止 NAT Slipstreaming 2.0 漏洞。

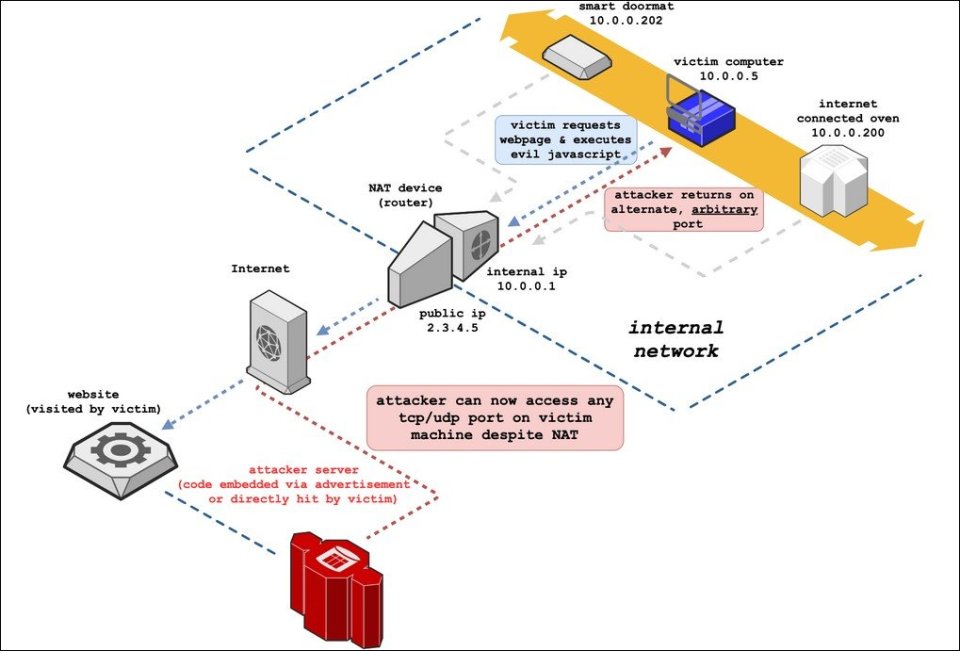

为了应对公共 IP 地址数量的枯竭,以及提高网络安全性,几乎所有路由器和防火墙都提供了一种称为网络地址转换协议(Network Address Translation,NAT)的功能,该功能使那些在私网 IP 地址下的设备仍可以连接到互联网。

这个功能允许路由器跟踪内部设备对互联网的请求,并将这些请求以路由器的公网 IP 地址发送出去。当远程计算机响应请求时,它将自动将响应传回给那些发出原始请求的内部设备。

更进一步的 NAT Slipstreaming 保护

上个月,安全研究人员 Sammy Kamkar、Ben Seri 和 Gregory Vishnipolsky 披露了一个新型 NAT Slipstreaming 漏洞。

这个新型 NAT Slipstreaming 漏洞使网站可以托管恶意脚本,这些恶意脚本发送经过特殊设计的响应,从而绕过网站访问者的 NAT 防火墙并能够访问用户内部网络上的任何 TCP/UDP 端口。

当这个漏洞首次被披露时,Google 就表示他们将阻止 HTTP 和 HTTPS 访问 5060 和 5061 这两个TCP 端口,以防止 Chrome 87 版本中出现此漏洞。

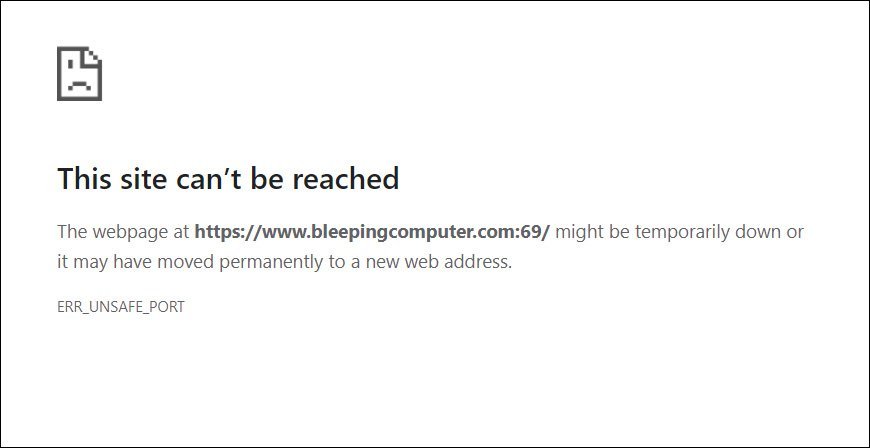

近日,Google 再度宣布 Chrome 浏览器还将阻止 HTTP、HTTPS 和 FTP 访问 69、137、161、1719、1720、1723 和 6566 TCP 端口。

NAT Slipstream 2.0 攻击是一种跨协议的请求伪造,它允许带有恶意脚本的互联网服务器攻击 NAT 设备之下的那些专用网络上的计算机。这种攻击取决于能够在 1720 端口(H.323)上发送流量。

Google 在其 Chrome 状态页面上的功能描述中解释到:“为了防止进一步的攻击,此更改还会阻止其他几个已知会被 NAT 设备检查的端口,以防止这些端口会遭受到类似的利用。”

当用户尝试使用这些端口连接到网站时,Chrome 浏览器会显示一条消息指出无法访问该网站,并给出 ERR_UNSAFE_PORT错误提示。

如果有开发者将网站托管在这些端口上运行,则应该切换到其他端口,让用户能够不受这些端口的影响继续访问网站。

Firefox、Edge 和 Safari 都会陆续为 NAT Slipstreaming 2.0 漏洞添加对应的保护措施。尚不清楚 Safari 和 Firefox 中哪些端口会被屏蔽,但由于 Edge 浏览器和 Chrome 采用相同的内核,因此可能也会屏蔽相同的端口